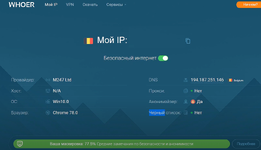

Наш сервис предоставляет вам возможность анонимной аренды не брут VPS/VDS и выделенных абузоустойчивых серверов для любых проектов.

Сайт: https://anonhost.xyz/

Tor зеркало: http://anonhost7sxxfhijy6a6wkarjedvh4yj2ndorqdrm5qy5dhdfbkdq6qd.onion/

Отзывы: https://t.me/anonhost_reviews

Информация и новости: https://t.me/anonhost

Наши услуги:

- один сервер в одни руки на месяц (доступна аренда на несколько месяцев и больше)

- возможность продлить аренду

- абузоустойчивые серверы под любые цели

- оплата криптовалютой: BTC, XMR, USDT, LTC, ETH, DASH, ZCash и др.

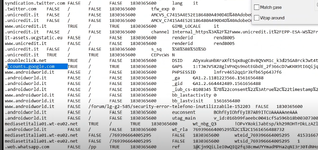

- не требуется регистрация и личные данные

- никаких логов

- доступ к серверу только у вас + полные admin/root права

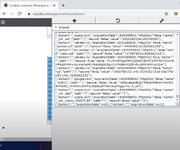

- установим любую ОС и тип подключения: Windows/Linux/Kali Linux/Ubuntu/Debian/CentOS или любой ваш .iso образ + подключение по RDP/VNC/SSH без доплаты

Дополнительные возможности:

- покупка любого числа доп. айпи адресов на один сервер

- бесплатная панель управления вашим сервером

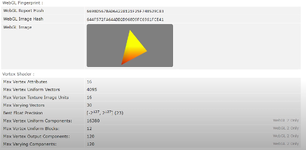

- серверы с видеокартами под эмуляторы Nox, BlueStacks, LD Player, MEmu и другие

- серверы с виртуализацией для создания виртуальных машин + панели Proxmox/VMmanager

- установка и настройка ISP Manager, CPanel, VestaCP, Cyberpanel, FastPanel и других панелей

- переустановка системы, установка другой ОС и исправление любых проблем - бесплатно

- установка дополнительного софта - бесплатно

Также регистрируем домены и делаем OpenVPN/Wireguard конфиги по минимальным ценам.

Спрашивайте, если интересует что-то ещё, подберём идеальный сервер подходящий под ваш бюджет и требования, всегда идем навстречу клиенту!

Примеры уже готовых конфигураций (наличие и цену уточняйте перед покупкой, актуальные цены могут быть в том числе ниже!):

Нидерланды:

1 Gb RAM, 1 CPU core, 20 Gb SSD, ~500mb/sec - 850 RUB/m

2 Gb RAM, 1 CPU core, 20 Gb SSD, ~500mb/sec - 1010 RUB/m

2 Gb RAM, 2 CPU core, 20 Gb SSD, ~500mb/sec - 1110 RUB/m

4 Gb RAM, 2 CPU core, 20 Gb SSD, ~500mb/sec - 1640 RUB/m

6 Gb RAM, 3 CPU core, 40 Gb SSD, ~500mb/sec - 2350 RUB/m

8 Gb RAM, 3 CPU core, 40 Gb SSD, ~500mb/sec - 2750 RUB/m

8 Gb RAM, 4 CPU core, 60 Gb SSD, ~500mb/sec - 2890 RUB/m

12 Gb RAM, 4 CPU core, 60 Gb SSD, ~500mb/sec - 3280 RUB/m

16 Gb RAM, 4 CPU core, 60 Gb SSD, ~500mb/sec - 3420 RUB/m

16 Gb RAM, 5 CPU core, 80 Gb SSD, ~500mb/sec - 4390 RUB/m

24 Gb RAM, 6 CPU core, 80 Gb SSD, ~500mb/sec - 5290 RUB/m

32 Gb RAM, 6 CPU core, 80 Gb SSD, ~100mb/sec - 6500 RUB/m

Выделенные серверы:

x1 Intel Xeon E5-2430v2 3.0 GHz

32 Gb RAM, 12 Threads, 480 Gb SSD, ~1 Gb/sec ~ 8500 RUB/m

x1 Intel Xeon E5-2430v2 3.0 GHz

48 Gb RAM, 12 Threads, 960 Gb SSD, ~1 Gb/sec ~ 9800 RUB/m

x2 Intel Xeon E5-2430v2 3.0 GHz

96 Gb RAM, 24 Threads, 2 Tb SSD, ~1 Gb/sec ~ 13750 RUB/m

x2 Intel Xeon E5-2430v2 3.0 GHz

128 Gb RAM, 24 Threads, 4 Tb SSD, ~1 Gb/sec ~ 15850 RUB/m

Россия:

1 Gb RAM, 1 CPU core, 20 Gb SSD, ~500mb/sec - 250 RUB/m

2 Gb RAM, 1 CPU core, 20 Gb SSD, ~500mb/sec - 270 RUB/m

2 Gb RAM, 2 CPU core, 20 Gb SSD, ~500mb/sec - 310 RUB/m

4 Gb RAM, 2 CPU core, 30 Gb SSD, ~500mb/sec - 450 RUB/m

4 Gb RAM, 3 CPU core, 30 Gb SSD, ~500mb/sec - 520 RUB/m

6 Gb RAM, 5 CPU core, 30 Gb SSD, ~500mb/sec - 830 RUB/m

8 Gb RAM, 4 CPU core, 30 Gb SSD, ~500mb/sec - 1170 RUB/m

16 Gb RAM, 4 CPU core, 40 Gb SSD, ~500mb/sec - 1650 RUB/m

16 Gb RAM, 6 CPU core, 40 Gb SSD, ~500mb/sec - 2070 RUB/m

16 Gb RAM, 8 CPU core, 50 Gb SSD, ~500mb/sec - 2240 RUB/m

20 Gb RAM, 10 CPU core, 60 Gb SSD, ~500mb/sec - 2480 RUB/m

24 Gb RAM, 12 CPU core, 80 Gb SSD, ~500mb/sec - 2650 RUB/m

Выделенные серверы:

12 Gb RAM, 16 CPU core, 120 Gb SSD or 1 Tb HDD, ~1 Gb/sec ~ 5100 RUB/m

24 Gb RAM, 16 CPU core, 120 Gb SSD or 1 Tb HDD, ~1 Gb/sec ~ 6790 RUB/m

48 Gb RAM, 16 CPU core, 120 Gb SSD or 1 Tb HDD, ~1 Gb/sec ~ 8490 RUB/m

64 Gb RAM, 16 CPU core, 120 Gb SSD or 1 Tb HDD, ~1 Gb/sec ~ 8950 RUB/m

80 Gb RAM, 16 CPU core, 120 Gb SSD / 1 Tb HDD, ~1 Gb/sec ~ 10990 RUB/m

96 Gb RAM, 16 CPU core, 120 Gb SSD or 1 Tb HDD, ~1 Gb/sec ~ 11500 RUB/m

VPS с видеокартой NVIDIA Quadro P5000:

2 Gb RAM, 2 CPU core, 30 Gb SSD, 126 Mb video memory - 2810 RUB/m

4 Gb RAM, 3 CPU core, 30 Gb SSD, 256 Mb video memory - 4170 RUB/m

4 Gb RAM, 3 CPU core, 30 Gb SSD, 512 Mb video memory - 4350 RUB/m

4 Gb RAM, 3 CPU core, 30 Gb SSD, 1 Gb video memory - 4750 RUB/m

Выделенные серверы с видеокартами:

AMD Ryzen 9 5950x, 32 Theads, up to 4.9 GHz

128 Gb RAM

GPUs: Nvidia RTX 4070 12 Gb VRAM, Nvidia RTX 3080 10 Gb, Nvidia Quadro M2000

~1 TB SSD NVMe

Up to ~1 gb/sec network speed

США:

2 Gb RAM, 2 CPU core, 30 Gb SSD, ~500mb/sec - 970 RUB/m

4 Gb RAM, 2 CPU core, 50 Gb SSD, ~500mb/sec - 1490 RUB/m

6 Gb RAM, 4 CPU core, 60 Gb SSD, ~500mb/sec - 2370 RUB/m

8 Gb RAM, 4 CPU core, 80 Gb SSD, ~500mb/sec - 2790 RUB/m

10 Gb RAM, 6 CPU core, 90 Gb SSD, ~500mb/sec - 4200 RUB/m

12 Gb RAM, 8 CPU core, 140 Gb SSD, ~500mb/sec - 5500 RUB/m

Германия, Румыния, Польша, Израиль, Турция, Чехия, Финляндия, Молдова, Венгрия, Болгария, Словакия, Гонконг и др.:

1 Gb RAM, 1 CPU core, 20 Gb SSD, ~500mb/sec - 715 RUB/m

2 Gb RAM, 2 CPU core, 30 Gb SSD, ~500mb/sec - 800 RUB/m

4 Gb RAM, 2 CPU core, 50 Gb SSD, ~500mb/sec - 1320 RUB/m

6 Gb RAM, 4 CPU core, 60 Gb SSD, ~500mb/sec - 2199 RUB/m

8 Gb RAM, 4 CPU core, 80 Gb SSD, ~500mb/sec - 2450 RUB/m

10 Gb RAM, 6 CPU core, 90 Gb SSD, ~500mb/sec - 3890 RUB/m

12 Gb RAM, 8 CPU core, 140 Gb SSD, ~500mb/sec - 4890 RUB/m

Выделенные серверы Германия:

Intel Core i7-4770 3.4 GHz

32 Gb RAM DDR4, 8 Threads, 480 Gb SSD, ~1 Gb/sec ~ 85 EUR/m

Intel Core i7-6700 3.4 GHz

64 Gb RAM DDR4, 8 Threads, 1 Tb SSD, ~1 Gb/sec ~ 111 EUR/m

Intel Core i7-6700 3.4 GHz

64 Gb RAM DDR4, 8 Threads, 4TB HDD, ~1 Gb/sec ~ 122 EUR/m

Intel Xeon E5-1650v3 3.5 GHz

128 Gb RAM DDR4, 16 Threads, 480 Gb SSD, ~1 Gb/sec ~ 140 EUR/m

Intel Xeon E5-1650v3 3.5 GHz

256 Gb RAM DDR4, 16 Threads, 1 Tb SSD or 8 Tb HDD, ~1 Gb/sec ~ 170 EUR/m

Выделенные серверы Финляндия:

Intel Xeon E3-1246v3 3.5 GHz

32 Gb RAM DDR4, 8 Threads, 4 Tb HDD, ~1 Gb/sec ~ 85 EUR/m

Intel Core i7-8700 3.4 GHz / Intel Xeon E5-1650V3

64 Gb RAM DDR4, 8 Threads, 1 Tb SSD, ~1 Gb/sec ~ 111 EUR/m

Intel Xeon E5-1650v3 3.5 GHz

256 Gb RAM DDR4, 16 Threads, 1 Tb SSD / 8 Tb HDD, ~1 Gb/sec ~ 170 EUR/m

Некотрые готовые мощные конфигурации:

Intel Xeon E-2696v3

64 Gb RAM, 18 CPU cores, 36 Threads, 240/480/960 GB SSD, Network 1 Gb/sec

Intel Xeon E-2696v4

64 Gb RAM, 22 CPU cores, 36 Threads, 240/480/960 GB SSD, Network 1 Gb/sec

x2 Intel Xeon E5-2680v4

64 Gb RAM, 28 CPU cores, 56 Threads, 240/480/960 GB SSD, Network 1 Gb/sec

x2 Intel Xeon 5118

64 Gb RAM, 24 CPU cores, 48 Threads, 500/1000 GB SSD NVME, Network 1 Gb/sec

Нужно больше ОЗУ? Больше дискового пространства или другая локация?

Есть возможность сделать сервер под ключ!

-----------------------------

Контакты для связи и покупки (пишите в любое время):

Telegram: https://t.me/research3r | если спам - @research3r_spambot

Tox: D346398D228C41C098EA18E06F64D8675E52358B750A87D1235F9A281102B0037D5E49210B85

Jabber: [email protected]

Email: [email protected] |

[email protected] |

[email protected] (проверяйте папку спам)

Есть темы и отзывы на соседних форумах. Готовы на проверку администрацией и на работу через гаранта.

![[IMG] [IMG]](https://i.imgur.com/OWFFAZH.jpg)